位置:首页 > 安全分类

2022年安全态势报告

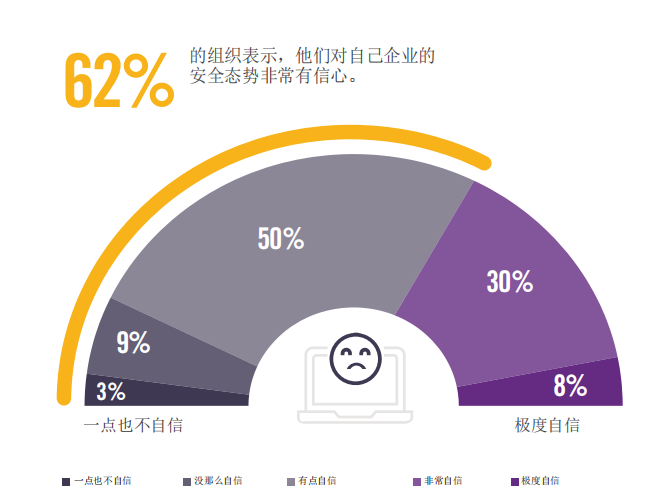

2022 安全态势报告 前言 报告显示,随着组织迁移到云端,勒索软件的兴起和普遍存在的网络安全问题,企业越来越希望可以通过货币形式衡量网络风险,网络安全团队正在努力衡量和改善 ...

亚信安全为数字经济发展夯实安全底座

近日,国家发展改革委、中央网信办、工业和信息化部、国家能源局联合印发通知,同意在京津冀、长三角、粤港澳大湾区、成渝、内蒙古、贵州、甘肃、宁夏等8地启动建设国家算力枢 ...

软件开发安全供应商Snyk收购云安全公司Fugue

2月18日,Snyk宣布收购云安全与合规公司Fugue,踏足云安全领域。这是Snyk一年半内的第五次收购。Snyk计划将Fugue的云安全态势与策略管理技术整合到其Snyk Developer Security P ...

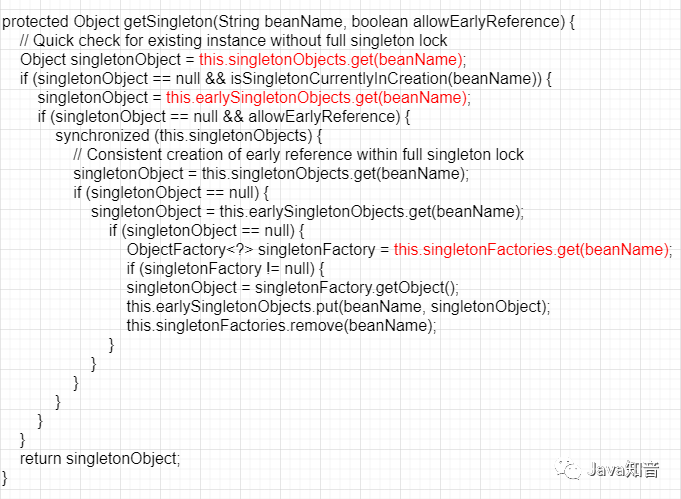

Spring 的循环依赖:真的必须非要三级缓存吗?

写作背景做 Java 开发的,一般都绕不开 Spring,那么面试中肯定会被问到 Spring 的相关内容,而循环依赖又是 Spring 中的高频面试题这不前段时间,我的一朋友去面试,就被问到了循环 ...

【云安全】谷歌云对象存储攻防

本文主要介绍谷歌云对象存储攻防的方式。01 存储桶配置错误-公开访问当创建的存储桶配置了allUsers拥有GCS对象的读取权限时,该存储桶可以被任何用户公开访问。02 Bucket爆破 ...

2022年云迁移避坑指南

进入2022年混合云、多云得天下上云、下云、换云处处都有“迁移坑”你,怕了吗?常在云上走,难保不踩坑。特别是迁移,到处都有坑!想要练成“避坑大法”四大基本功必不可少勤修苦练信 ...

俄罗斯联邦储蓄银行、国防数据库数据遭 Anonymous 黑客组织泄露

在向俄罗斯宣布网络战仅几个小时后,黑客组织 Anonymous 就宣布取得重大胜利。他们设法破坏了俄罗斯国防部的数据库,并将其发布到网上供全世界查看。这些信息包括电子邮件、加 ...

JFrog 披露PJSIP开源多媒体通信库的五个漏洞

3月1日,DevOps平台提供商JFrog安全研究团队披露了PJSIP中的五个安全漏洞,攻击者可以利用这些漏洞在运行使用该库的应用程序的设备上执行任意代码,或致使拒绝服务。PJSIP 是一个 ...

中国信通院2022年上半年可信云·分布式云与云边协同类评估正式启动

我国“十四五”规划中明确提出要“协同发展云服务与边缘计算服务”,国务院《“十四五”数字经济发展规划》同时指出要“加强面向特定场景的边缘计算能力”。我国云计算进入惠 ...

中国信通院2022年“可信AI”(第六批)评测正式启动

中国信息通信研究院(以下简称“中国信通院”)自2018年启动人工智能第三方评测工作以来,围绕人工智能在工程化落地的过程中,产品能力参差不齐、缺乏行业基准和标杆、用户选型存在 ...

ActiveMQ系列漏洞汇总复现

STATEMENT声明由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。雷神众测拥有对此文章的修 ...

【漏洞预警】Spring Cloud Gateway 远程代码执行漏洞

1. 通告信息 近日,安识科技A-Team团队监测到一则Spring Cloud GateWay存在远程代码执行漏洞的信息,并成功复现该漏洞。漏洞威胁等级:严重。Spring Cloud Gateway 远程代码执行 ...

最高检:2021年检察机关全链条惩治电信网络诈骗犯罪,共起诉4万人

当前,电信网络诈骗犯罪呈多发态势,与之关联的网络黑产犯罪滋生蔓延,严重破坏网络空间环境,影响社会和谐稳定,人民群众反映强烈。检察机关全面贯彻习近平法治思想,坚持打、防、管、 ...

产业观察:万亿市场正在形成!资本视角下的全球网络安全行业

· 网络安全正在成为数字经济时代的必须品,万亿市场容量可预期。全球网络安全行业正在从量变走向质变,行业结构不断改善,软件化和服务化趋势进一步强化。同时,在数字经济、国际 ...

工信部召开会议 要求规范APP推荐下载行为 改善网页浏览服务体验

近日,有网友和媒体反映部分网站在用户浏览页面信息时,强制要求下载APP问题,工业和信息化部信息通信管理局高度重视,立即组织核查,日前召开行政指导会,督促相关互联网企业进行整改 ...

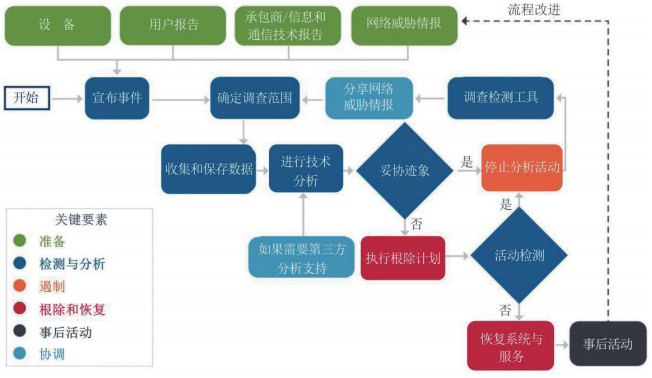

美国《网络安全事件与漏洞响应指南》解读

摘 要:为有效应对日益加剧的网络安全威胁,落实美国拜登政府“关于加强国家网络安全”行政令要求,美国国土安全部网络安全与基础设施安全局于 2021 年 11 月发布《网络安全事件 ...

《互联网弹窗信息推送服务管理规定(征求意见稿)》公开征求意见

关于《互联网弹窗信息推送服务管理规定(征求意见稿)》公开征求意见的通知为了进一步规范互联网弹窗信息推送服务管理,保障公民、法人和其他组织的合法权益,弘扬社会主义核心价值 ...

首个隐私计算一体机国际标准成功立项

全球最大的非营利性专业技术学会“电气和电子工程师协会-标准化协会”(IEEE-SA)近日全票通过了《隐私计算一体机技术要求》(P3156)立项,并且在IEEE-SA成立了隐私计算一体机工 ...

国家技术战略制定、实施、监控评估(一)

执行摘要美国正在探索新的竞争模式,这种竞争模式不仅注重传统的军事力量措施,还注重技术创新以及技术创新对综合国力的贡献。技术和创新是美国军事、政治和经济实力的关键推动 ...

Google Play 官方市场发现窃取敏感数据的远程访问木马

去年五月曝光的一种恶意应用被发现重新进入了 Google Play 官方应用市场。被称为 TeaBot 和 Anatsa 的恶意应用是一种远程访问木马,允许攻击者远程浏览被感染设备的屏幕,与设 ...

乌克兰公布勒索软件Conti源代码

昨日,勒索软件Conti遭遇毁灭性打击,乌克兰安全研究人员公布了其软件源代码和内部通讯内容。Conti是近年来最为活跃和危险的勒索软件团伙之一。该组织采用勒索软件即服务(RaaS) ...

生物免疫模型是网络安全的终极出路?

近年来,网络安全领域的发展可谓日新月异,却也更痛苦不堪。黑客和攻击技术比以往更狡猾,越来越多的组织遭遇泄密和故障事件。据了解,全球网络犯罪案值已达到1万亿美元,仅在过去两 ...

微软:乌克兰遭遇的网络攻击“不太明显”

近日,微软总裁兼副主席布拉德史密斯在微软官方博客中发布了题为《数字技术与乌克兰战争》的文章,指出乌克兰战争期间针对乌克兰的网络攻击“不太明显”,没有使用类似NotPetya ...

iPhone真的不会感染病毒吗?

一直以来,iPhone最大的卖点之一是它不会受到病毒感染的困扰。虽然研究表明iPhone要比Android操作系统更安全,但其不会感染病毒的认知已被现实摧毁。因为,已经有真实的案例证明, ...

渗透测试报告自动生成工具

背景在安服仔的日子里,发现其他人输出的渗透测试报告结果不规范,主要在报告质量、内容、字体、及修复方案中存在诸多问题,而且大部分安服仔需要对每次的项目结果进行统计整理,方 ...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP... 随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端...

随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端... 网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...

网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...