位置:首页 > 安全分类

知名身份厂商Okta被黑,全球网络空间或又掀血雨腥风

日前,“新锐”黑客团伙Lapsus$公布了身份厂商Okta的内部敏感文件,并表示重点关注Okta客户;该公司随后回应,确认在1月遭到网络攻击,一位支持工程师的电脑被劫持数天;Okta称,支持工程 ...

《银行数据管理办法》

前言本办法规定了数据管理的组织与职责、职能范围、流程,是各个分项数据管理办法的基本法,本文可作为模板供大家制定组织管理办法时参考。第一章 总则第一条 为了提高我行经 ...

逆向某平台分析过程指导

抓包报文分析1、charles抓包分析报文 登录和注册发送验证码都带有⼀个sign字段。其他参数都为固定参数 ⽐如请求图中的:只有这个sign每次都是变化的,那我们就开始分析这个sign ...

MobaXterm:比 Xshell 还好用的 SSH 客户端神器

由于需要连接远程 Linux 服务器,早期使用过 Putty,SecureCRT,后面主要使用 Xshell。自从接触了 MobaXterm之后,个人感觉比 Xshell 更好用,堪称SSH客户端的神器啊!MobaXterm 和 Xsh ...

秉持高质量发展理念,共创商用密码产业发展新局面

密码是网络空间战略资源,是保障网络空间安全的核心技术,在护航数字经济发展中发挥着不可替代的重要作用,为确保数据安全、助力数据融通提供坚实支撑。在“十四五”规划的宏伟蓝 ...

惠普发布产品安全公告,通告多个高危漏洞

3月21日,惠普发布了两个安全公告,称旗下某些打印产品和数字发送产品中存在高危安全漏洞,这些漏洞由趋势科技的Zero Day Initiative团队报告,LaserJet Pro、Pagewide Pro、Office ...

Web3简析系列之(1)

一、前言Web3.0概念自2021年第四季度突然火起来,如图1所示为Web3.0的搜索热度统计。然而,业界还远远没有到统一概念Web3.0的时候。对于Web3.0的概念、内涵,业界有着各种各样的 ...

拿下了一个美女图片网站

本文只是介绍一些很简单的思路。而这些思路想要成功实现,基本就需要网站创建者犯一些低级的错误了。这有些类似于初中、高中的一些数学题,数学没及格的人,也可以用用带入特殊值 ...

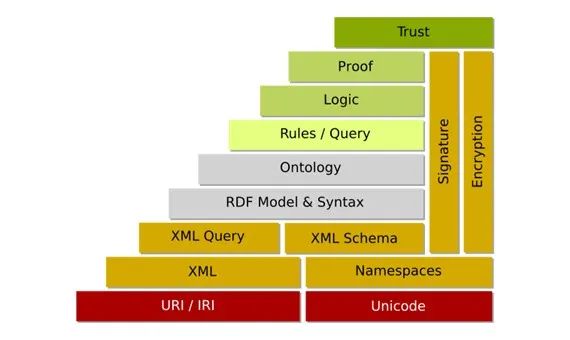

Web3简析系列之(2)

一、语义Web1.1语义Web语义Web或语义网(Semantic Web)由WWW的创始人Tim Berners-Lee于2000提出[1][2],并于2001《科学美国人》杂志发表论文“ The Semantic Web”[3]。作者在 ...

《关键信息基础设施安全保护条例》推动网络安全产业迈向高质量发展

从1994 年《中华人民共和国计算机信息系统安全保护条例》开始,我国网络安全建设事业不断向前发展。《关键信息基础设施安全保护条例》(以下简称《条例》)的推出,标志着我国网 ...

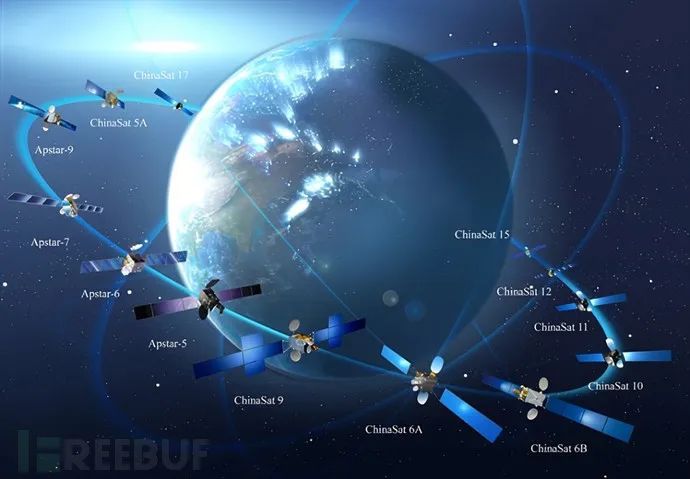

欧盟和美国机构警告俄罗斯可能会攻击卫星通信网络

近日,美国和欧盟机构声称作为近代社会关键基础设施的卫星通信(SATCOM)网络很可能正在面临着威胁。乌克兰国家特殊通信和信息保护局(SSSCIP)首席数字化转型官Victor Zhora在谈 ...

Okta 证实遭到 Lapsus$ 入侵

在黑客公布内部环境的屏幕截图之后,身份认证管理服务商 Okta 证实遭到 Lapsus$ 组织的入侵。首席安全官 David Bradbury 称黑客可能访问了大约 2.5% 的客户数据。Okta 有超过 ...

关于联盟设立数据安全工作组的通知

为贯彻落实《工业和信息化部办公厅关于做好工业领域数据安全管理试点工作的通知》要求,探索构建山东省工业领域数据安全管理机制,有效保障工业领域数据安全,提升行业数据安全防 ...

【安全头条】安卓密码窃取恶意软件感染10万谷歌Play用户

1.安卓密码窃取恶意软件感染10万谷歌Play用户窃取 Facebook 凭据的恶意 Android 应用程序已通过 Google Play 商店安装超过 100,000 次,该应用程序仍可供下载。Android 恶意 ...

34万个人隐私遭泄露,受害者漠不关心,却将网络安全推上就业热门

据悉,截至2021年12月,我国网民规模达10.32亿,较2020年12月增长4296万,互联网普及率达73.0%。当我们与互联网牢牢捆绑时,同时也面临着一场不小的隐私危机。你可能不知道,在2019年,CN ...

技术分享|记一次差点错过任意密码重置漏洞

起因前段时间参加了一场政务hw,各种waf基本上告别目录扫描,sql注入,暴力破解这些行为,主要采取的快速打点方式有弱口令,文件上传,反序列化及各种逻辑漏洞。这次要说的是期间遇见的 ...

专注做身份验证的大厂疑似被黑

昨天黑客组织 Lapsus$ 在其 Telegram 频道发布已经控制 Okta 系统两个月,但是重点只针对 Okta 的客户。Okta 是谁?Okta 是一家专注身份验证的公司,如果 Okta 被黑,那么使用 Okta ...

手把手教你部署一个最小化的 Kubernetes 集群!

虽然网上有大量从零搭建 K8S 的文章,但大都针对老版本,若直接照搬去安装最新的 1.20 版本会遇到一堆问题。故此将我的安装步骤记录下来,希望能为读者提供 copy and paste 式的 ...

BruteShark:一款功能强大的网络安全取证分析工具

关于BruteSharkBruteShark是一款功能强大的网络安全取证分析工具(NFAT),在该工具的帮助下,广大研究人员可以轻松地对网络流量(主要是PCAP文件,但也可以从网络接口直接实时捕捉流量 ...

shell编程15例(一)

1、编写hello world脚本#!/bin/bash

# 编写hello world脚本

echo "Hello World!"

2、通过位置变量创建 Linux 系统账户及密码#!/bin/bash

# 通过位置变量创建 Linux 系 ...

美国国安局最强大互联网攻击工具曝光!

继公开披露美国国家安全局(NSA)针对全球发起长达十余年的攻击活动后,3月22日,360政企安全集团再次发布技术报告,完整揭露了NSA针对中国境内目标所使用的代表性网络武器——量子(Qu ...

渗透测试中端口复用实现方案总结

常见边界拓扑第一种情况Inbound Stream ---> Firewall ---> Target

Inbound Stream ---> Load Balance ---> Target

这其中无论负载均衡设备转发或者防火墙的,均有可能存在 ...

ModelOps在AI安全运营中的工程化实践

随着AI技术的逐渐成熟,各行各业都开始引入AI技术来解决业务生产中的实际问题,其中,安全运营对AI技术的应用也提出迫切的需求。然而,由于用户业务场景和数据复杂多样,如何在安全运 ...

乱杀之你的密钥被我看见了

最近在工作的过程中,遇到了几次数据加密的情况。之前都是看大佬们如何前端调试,然后逆向获取密钥解密流量,这一次遇到了,便好好实战一下,抄起我的“乱杀三式”。

逆向式我们的目 ...

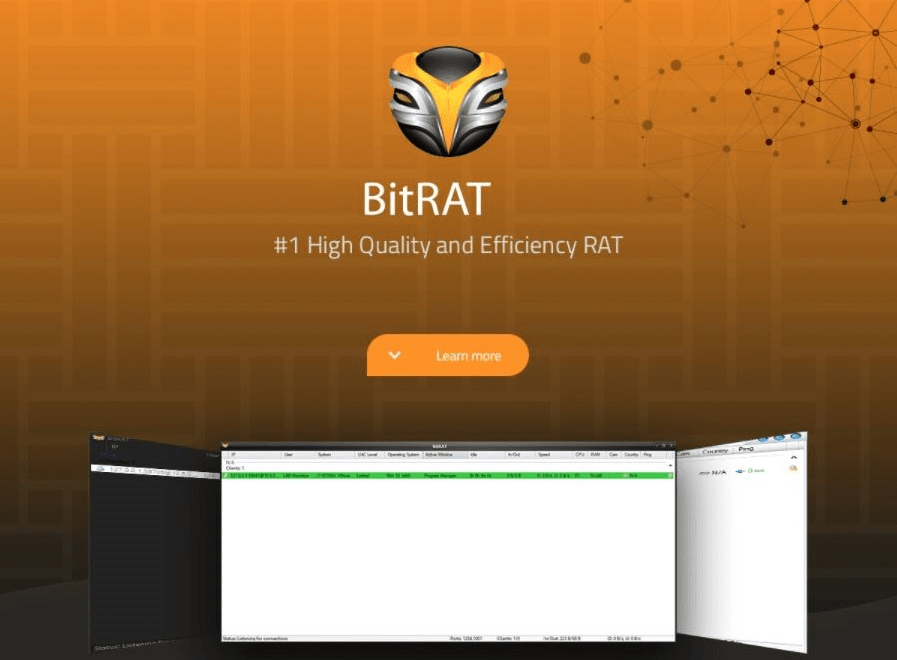

伪装成Windows 10 激活工具的远程木马正在恶意活动

近日,研究人员发现了一项新的分发 BitRAT 软件的恶意活动。BitRAT 是一种强大的远程访问木马,在网络犯罪论坛和暗网市场上以低至 20 美元的价格出售给网络犯罪分子。在最新的 ...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP... 随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端...

随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端... 网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...

网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...