位置:首页 > 安全分类

威胁情报从哪里来到哪里去?

导读威胁情报的源头是什么?威胁情报有什么用?谁希望获取威胁情报?如何生产威胁情报?由谁生产威胁情报?围绕这写问题,看看威胁情报从哪来,到哪去。威胁情报行业现状建议看这《网络安 ...

反序列化RMI分析

前言在分析Fastjson漏洞前,需要了解RMI机制和JNDI注入等知识点,所以本篇文来分析一下RMI机制。在Java里面简单来说使用Java调用远程Java程序使用的就是RMI,调用C的程序调用的是 ...

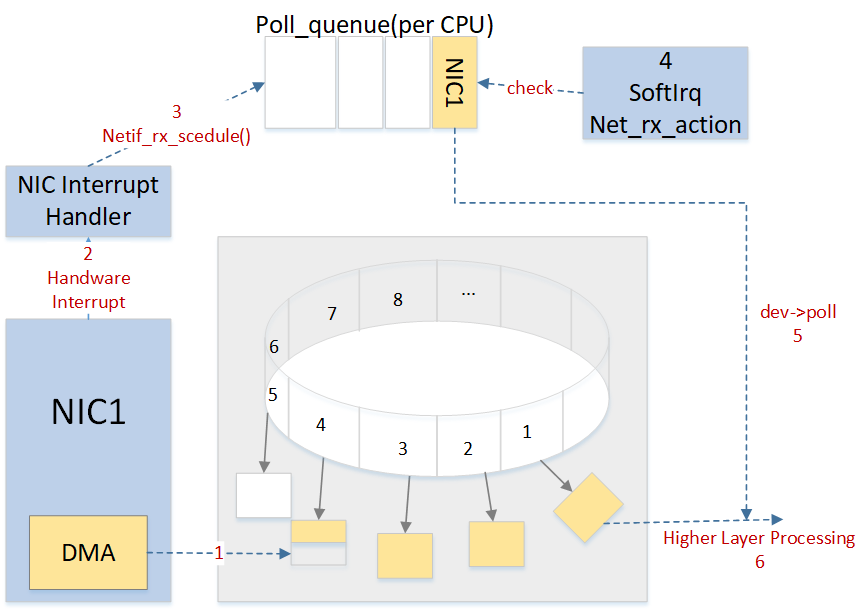

tcpdump能进行丢包分析吗?

前言流量安全分析设备首先需要经过协议解析,解析后形成不同的业务日志。某次在排场现场设备的过程中发现:某业务流量在某个方向无日志。由于现场设备背景流量比较多,又不能中断 ...

疫情下行业内卷,大学生就业难,网络安全却成未来10年“铁饭碗”

就业是民生之本、稳定之基、发展之要,大学生就业更是当今社会最受关注的热点话题。据教育部数据,2022年高校毕业生规模预计首次突破千万,达到1076万人,规模和增量均创历史新高。 ...

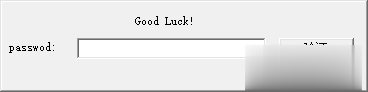

算法分析:看雪CTF2019的一道逆向题目

1.查看程序的基本运行逻辑

出现一个窗口,有一个提示标签password、一个输入框,一个验证按钮当再输入框内输入一些字符按下验证按钮后出现错误提示信息框其运行逻辑大概可视为 ...

俄乌冲突,暗网中暴露的真实对抗

暗网,隐藏的是身份,暴露的,却是更真实的动机和欲望。俄乌冲突从2月24日开始,在网络空间中,“网络战”也一直持续。知道创宇凭借其全球测绘能力,在往期推送中还原了真实的俄乌冲突 ...

如何30天零基础入门网络安全?自学网络安全有哪些缺点?

网络安全的前景如何,盾叔已经说过很多遍了,今天专题是替一些想入门网络安全,但还迷茫不知所措的同学解一解惑。想30天零基础入门网络安全,这些你一定要搞清楚。一、学习网络安全 ...

Lapsus$再出手:泄漏Globant软件公司70GB数据

在周三宣布自己“度假归来”之后,该组织在其 Telegram 频道上发布了一个 70G 的种子文件,其中包括据称从该公司窃取的数据,黑客声称其中包括其企业客户的源代码。Globant 向 Te ...

调查发现三分之一美国Netflix用户分享他们的密码

Netflix在美国和加拿大拥有约7400万用户,并已渗透到近70%的美国宽带家庭。随着最近该地区的订阅增长趋于平缓,Netflix最近逐步提高了费率,以继续资助其180亿美元的年度节目支出 ...

内网渗透中的 Net-NTLM Relay Attack

漏洞原理在看 Net-NTLM Relay Attack 之前,需了解一下攻击原理是怎样实现的。Net-NTLM Relay 原理,它是发生在 NTLM 认证的第三步,客户端发送使用服务端 NTLM Hash 加密的 Chal ...

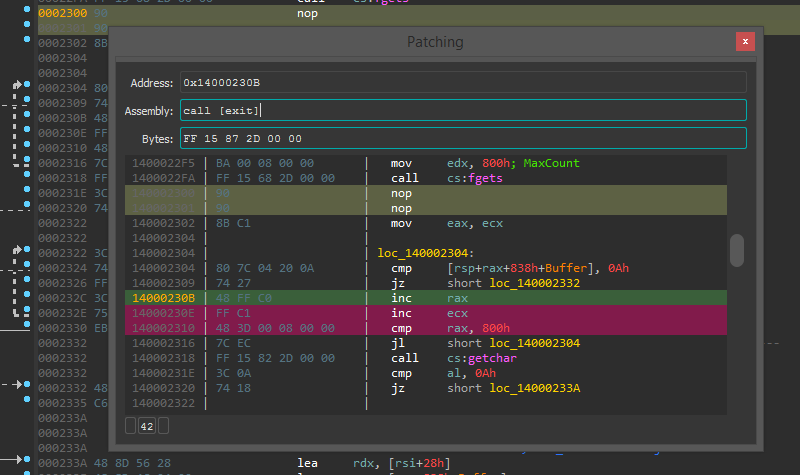

Patching:一款针对IDA Pro的交互式源码处理工具

关于Patching通过对编译代码进行处理来改变现有应用程序的行为,在恶意软件分析、软件逆向工程以及更广泛的安全研究领域中,其实并不少见。而Patching是一款针对IDAPro的交互式 ...

Fortinet参与编写的《SASE安全访问服务边缘白皮书》正式发布

近日,在云安全联盟大中华区(简称“CSA GCR”)成果发布&云颁奖典礼上,由Fortinet等安全领域专家组成的SASE工作组正式发布首批研究成果——《SASE安全访问服务边缘白皮书》(以下简 ...

参与标准制定 亚信安全为网络安全保险评估提供支撑

近日,中国网络安全产业联盟(以下简称CCIA)正式发布联盟标准T/CCIA 001-2022《面向网络安全保险的风险评估指引》(以下简称《指引》),并将于2022年5月1日起实施。该标准由亚信安全 ...

黑客利用伪造的执法机构传票窃取资料

中关村在线消息,近期外媒表示,黑客正在通过技术手段用偷来的执法部门的电子邮件从大型科技公司、ISP、运营商和社交媒体公司窃取用户数据。一般来说,他们使用被破坏的执法部门 ...

6.25亿美元,再次刷新加密货币盗窃案纪录

3月29日,区块链游戏Axie Infinity的一名用户正打算如往常一样提取他的5000个以太币,然而这次却失败了。用户发现不对劲后立马向Axie Infinity报告了这一情况。Axie Infinity这 ...

关于黑客泄漏nvidia Windows显卡驱动代码分析

BTC挖矿让英伟达飞起来了,当然也与英伟达在并行计算机领域的强大技术能力有关。这次国外黑客把英伟达的代码公开给大家。让中国人有机会一睹英伟达的显卡驱动的芳容。此贴就 ...

两成网民遭隐私危机,信息泄露成灾,将网络安全培训推向行业风口

中国信息通信研究院日前发布的《中国信息消费发展态势报告》显示,在消费群体方面,我国网民规模持续扩大突破十亿。《报告》同时也提示警惕数据安全、个人信息泄露等风险。个人 ...

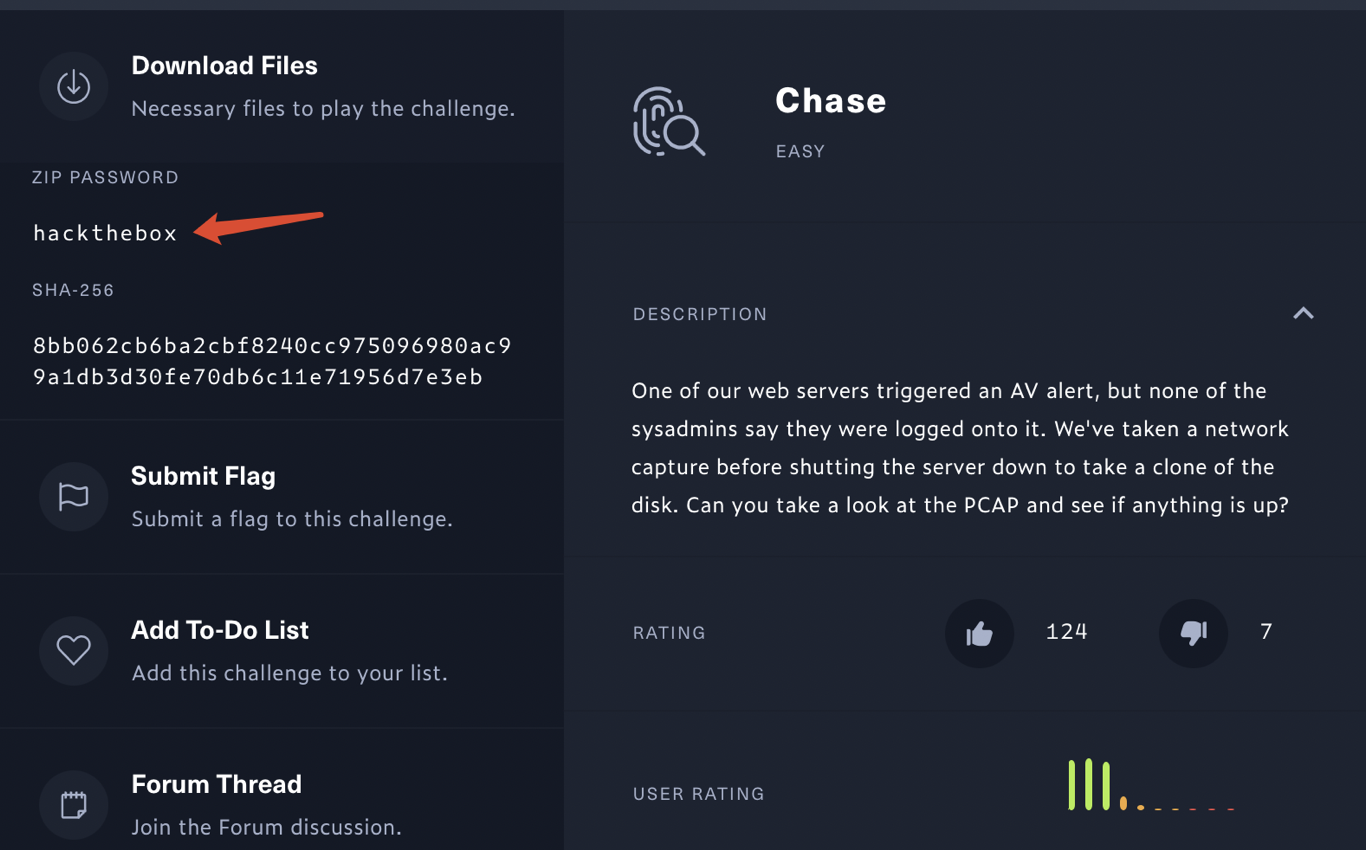

HTB-蓝队入门(上)

前言HTB是大三时期一直想氪的一个平台,比较适合做一个方向上的深入学习。可惜大学生太穷了,只能工作后找个小伙伴AA,勉强付起这个昂贵的VIP。蓝队系列是我第一个开始学习(复习)的 ...

中睿天下发布三星数据泄露事件调查分析报告(一)

2021年3月4日,曾窃取并发布Nivida泄露数据的黑客组织Lapsus$组织发布该组织窃取的三星电子相关数据,压缩后大小共计189G,Lapsus$ 将数据分成三个压缩文件,并将整个 189 GB 的数 ...

央视新闻:两成网民遭遇个人信息泄露,如何整治数据安全“重灾区”?

2022年3月15日,中国信息通信研究院日前发布的《中国信息消费发展态势报告》显示,在消费群体方面,我国网民规模持续扩大突破十亿。《报告》同时也提示警惕数据安全、个人信息泄 ...

Log4j 未平,Spring高危漏洞又起,比Log4j更大。

Spring是Java EE编程领域的一个热门开源框架,该框架在2002年创建,是为了解决企业级编程开发中的复杂性,业务逻辑层和其他各层的松耦合问题,因此它将面向接口的编程思想贯穿整个 ...

黑客入侵 WordPress 网站对乌克兰域名发动 DDoS 攻击

黑客被发现入侵 WordPress 网站植入恶意脚本,利用网站访客对多个乌克兰域名发动 DDoS 攻击。被攻击的网站包括乌克兰政府机构、智库、International Legion of Defense of Uk ...

如何辨别身边的“僵尸”

近日,华北某重要客户接到信息安全主管部门的通告,称其网络中存在大量僵尸主机并对外发起了有组织的慢速扫描和DDoS-HTTPs(针对Web的拒绝服务)攻击。恰逢敏感时间节点,所以此安全 ...

俄乌冲突:乌克兰电信运营商遭遇最严重网络中断攻击

乌克兰重要电信运营商Ukrtelecom遭遇“强大的”网络攻击,导致全国服务中断;专注监测互联网状态的NetBlocks公司称,Ukrtelecom可正常运行的服务“已跌至战前水平的13%,这是自俄乌 ...

黑客被发现正在利用警察邮件窃取苹果、Google等公司的用户数据

一般来说,他们使用被破坏的执法部门电子邮件账户。这种策略还依赖于一种叫做紧急数据请求(EDR)的政府调查。通常情况下,技术公司只有在有法院命令的情况下才会交出用户数据或 ...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP... 随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端...

随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端... 网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...

网安人易失业?这6大能力你达标了吗?想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。但另一边招聘市场又各种抱怨招不到人。其实这也说明一个问题:真实市场...