位置:首页 > 安全分类

LDAPFragger:一款功能强大的命令控制C&C工具

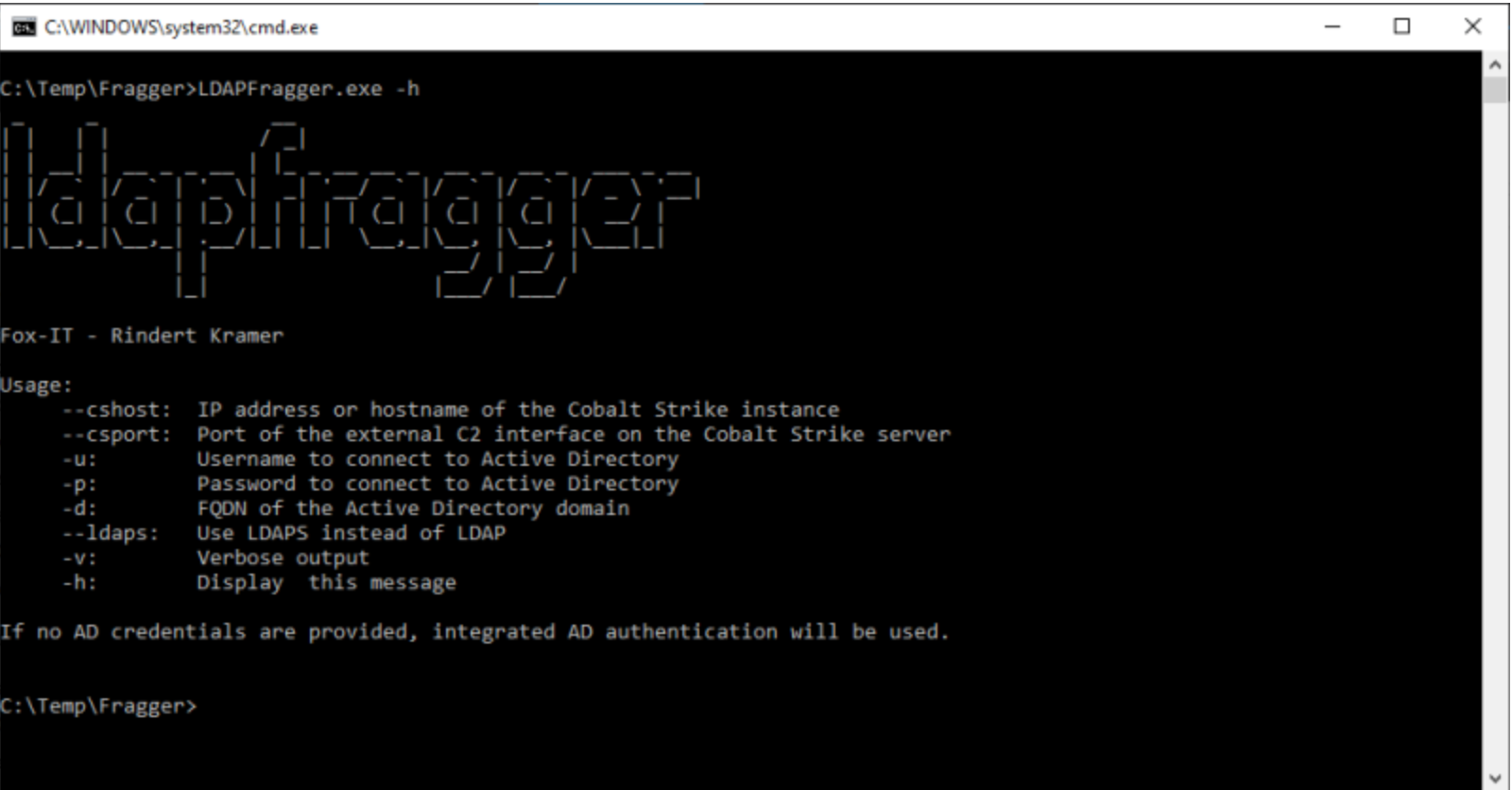

关于LDAPFraggerLDAPFragger是一款功能强大的命令控制CCobalt Strike IP> --csport External listener port>

LDAPFragger --cshost Cobalt Strike IP> --csport Exter ...

武汉网络安全培训怎么选机构

近年来,由于政策导向,网络安全培训如雨后春笋一般先后冒出来。各个培训机构的广告铺天盖地,很多同学都陷入了选择恐惧症。毕竟网络安全的培训可不是一笔小数目,线下班的费用较高 ...

湖北网络安全培训发展现状

湖北网络安全培训发展现状在企事业单位中,保存着大量的科研数据、财务数据、人力资源数据,很多工作都已经离不开网络,而网络离不开安全支撑,一旦出现安全问题,后果严重。因此,在网 ...

中国互联网协会智慧教育工作委员会启动2022年第二季度成员单位招募

当前,在新一代信息通信网络技术的全面赋能之下,信息化已经渗透到社会的各个领域,成为发展的核心竞争力。教育环境也发生了巨大的改变,网络化、数字化、个性化、智能化的学习环境 ...

基于文本分类的隐私政策合规性分析

介绍本文针对GDPR中的第13章对隐私政策进行合规性研究。GDPR第13章对APP隐私政策进行了以下如图1所示的9项规定,例如1. Collect Personal Info → Data Retention Period 代 ...

美报告:加密货币在勒索软件攻击中的使用

2022年5月24日,美参议院国土安全和政府事务部发布了《加密货币在勒索软件攻击、可用数据和国家安全事务中的使用》(Use of Cryptocurrency in Ransomware Attacks, Available ...

黑客伪造 Windows 更新攻击俄罗斯政府目标

黑客正以俄罗斯政府机构为目标,发送钓鱼邮件,冒充 Windows 更新,诱骗受害者安装远程访问工具(RAT)。攻击来自一个以前未知的 APT 组织,攻击时间是从 2022 年 2 月到 4 月,目标都是 ...

如何解锁制造业数据的价值?

编者按:此前,本公号发表过的关于数据要素治理的相关文章包括:《非个人数据在欧盟境内自由流动框架条例》全文中文翻译(DPO沙龙出品)简析欧盟《数字市场法》关于数据方面的规定数 ...

超过 380,000 个 Kubernetes API 服务器面临一系列攻击

Kubernetes 是一个开源容器编排系统,用于自动化软件部署、扩展和管理。Shadowserver 基金会开始扫描可访问的 Kubernetes API 实例,这些实例以 200 OK HTTP 响应对探测器进行 ...

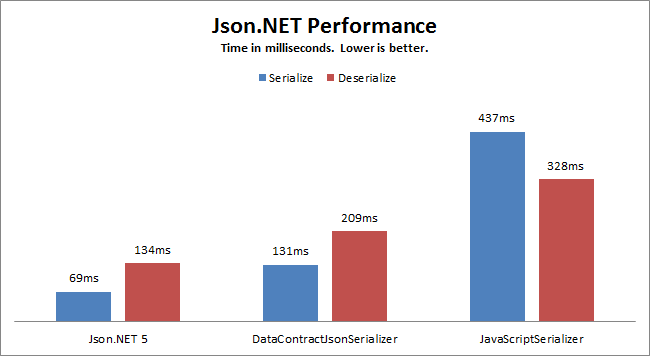

.net反序列化萌新入门--Json.Net

01 Json.net简介Json.net即Newtonsoft.Json,是.Net中开源的Json序列化和反序列化工具,官方地址:http://www.newtonsoft.com/json。它虽然不是官方库,但凭借其优秀的性能获得了 ...

中国信通院“鼎新杯”数字化转型应用征集活动启动

为落实国家“十四五”规划关于“加快数字化发展,建设数字中国”的总体要求,促进ICT行业数字化转型技术创新变革,推动数字技术赋能传统产业转型升级,打造一批具有产业引领与推广 ...

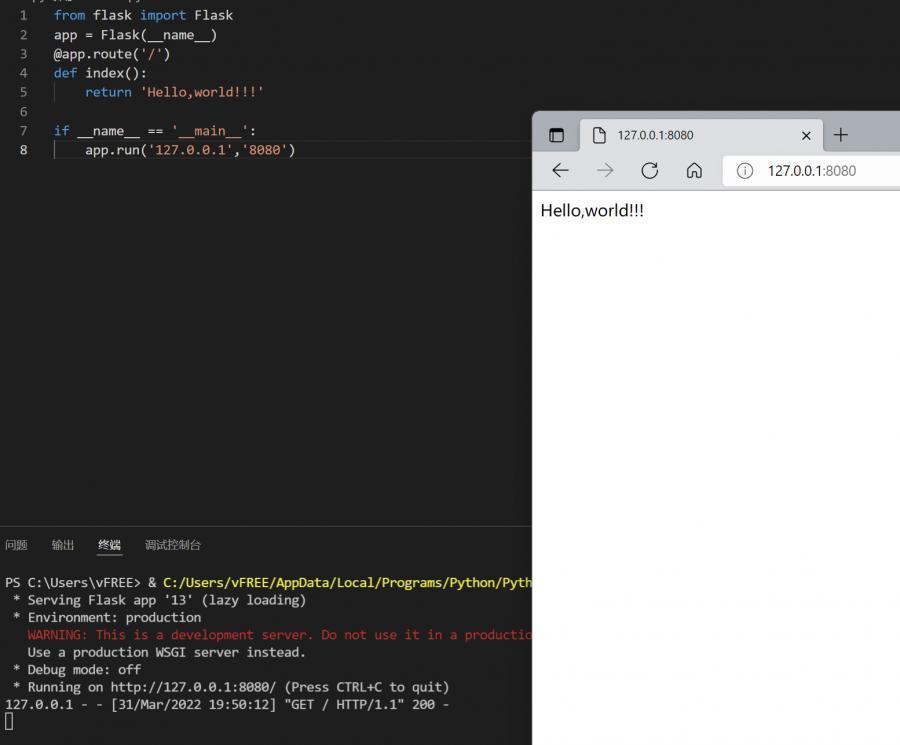

SSTI漏洞基础解析

flask基础flask是python编写的一个WEB应用程序框架,flask由Armin Ronacher带领的一个Pocco团队开发,flask基于werkzeug WSGI工具包个jinjia2模板引擎。WSGI:Web Server Gateway ...

记一次某内容管理平台最最最详细的代码审计

前言刚好遇到一个授权的渗透是通过该cms实现getshell,所以顺便审计一下java类的cms,这个管理系统是一个内容管理系统,下载地址https://gitee.com/oufu/ofcms/tree/V1.1.3/tomca ...

蚁剑的小tip

STATEMENT声明由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。雷神众测拥有对此文章的修 ...

从微补丁应用看漏洞修复技术的发展与挑战

在大数据分析、人工智能等新一代网络安全技术大量应用的时代,漏洞修补和补丁更新这项传统而基础的安全工作并没有变得微不足道,它仍然是企业整体网络安全计划中不可或缺的重要 ...

ACM TACO22:持久内存垃圾回收机制下的对象寻址方法

近些年来,持久内存(Persistent Memory)由于读写性能与DRAM接近,同时具备DRAM缺乏的数据持久性,因此在对数据可靠性具备较高需求的业务场景中得到深度应用。用户使用与内存相同的 ...

常见的网站中间件渗透思路总结

1.apacheapache文件多后缀名解析漏洞与其说这是一个漏洞,不如说这是一个特性,很多程序员不知道这种特性,所以会写出有问题的代码。特性:多后缀名(全版本都有这个特性)apache在解 ...

什么是IPS?如何对其进行调整

前言IPS(Intrusion Prevention System)是一种基于攻击特征检测入侵行为的安全机制,可以检测缓冲区溢出、木马、蠕虫、SQL注入等多种攻击,并支持告警、阻断等响应方式。01 了解 ...

深入探索AES内轮的侧信道攻击

背景介绍现实中由于设备限制和实际防护方式,AES的第一轮和最后一轮往往无法被攻击,所以研究中间轮加密是很有必要的。而随着AES轮数的深入,计算复杂度也会对应提升,即假设中要猜 ...

罗翔的六句话,送给纠结要不要学网络安全的你

罗翔的六句话 送给纠结要不要学网络安全的你昨天在知乎看到这么一个回答,那种张口就来,没有调查,没有对社会现状经过科学论证,及不负责任的回答,你们感受下这个人开头的话,从他的 ...

就业形势差,先随便找一个骑驴找马?

就业形势差 先随便找一个骑驴找马?今年,应该是近几年年轻人求职最难的一年,我国应届毕业生人数首次突破千万人,总量和增量均为近年之最,智联招聘数据表明,第一季度求职申请人数增 ...

启明星辰XDR:EDR和NDR强强联合,构建勒索攻击防护堡垒

在勒索攻击中,非法者往往利用弱口令爆破、钓鱼邮件、网页挂马、0day/Nday漏洞等进入被攻击的网络环境,再通过凭证提取、获取权限、横向移动等找到受害者的重要资产,最终投放勒 ...

“数据安全治理关键技术论坛”5月27日启幕,《数据安全治理白皮书4.0》即将重磅发布

第五届中国数据安全治理高峰论坛收官云上论坛——数据安全治理关键技术论坛,将于5月27日盛大启幕。为帮助企业或组织解决数据安全方面的困惑和难题,实现数据利用与安全防护一 ...

工信部公布2022年跨行业跨领域工业互联网平台名单

工业和信息化部办公厅关于公布2022年跨行业跨领域工业互联网平台名单的通知

工信厅信发函〔2022〕106号

各省、自治区、直辖市及新疆生产建设兵团工业和信息化主管部门:按照 ...

大文件上传下载、分片、断点续传教程

WebUploader是由Baidu WebFE(FEX)团队开发的一个简单的以HTML5为主,FLASH为辅的现代文件上传组件。大文件上传实现思路:分片: 按照自定义缓冲区大小,将大文件分成多个小文件片段 ...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP...

一、序言API为当今大多数数字体验提供了动力,API安全性仍然是大多数CXO最关心的问题。尽管数字化转型不断推动API在各个行业的应用,但恶意威胁行为比以往任何时候都更加瞄准AP... 随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端...

随着互联网的普及,网络安全变得越来越重要。Java等程序员需要掌握基本的web安全知识,防患于未然,下面列举一些常见的安全漏洞,以及对应的防御解决方案。常见的Web安全问题1.前端... 说实话,现在网络安全这个行业的面试,确实比以前难了不少。以前是“能看懂漏洞原理”就算有基础,现在是“能复现+能写检测+能抗住追问”才算过关。这不是某...

说实话,现在网络安全这个行业的面试,确实比以前难了不少。以前是“能看懂漏洞原理”就算有基础,现在是“能复现+能写检测+能抗住追问”才算过关。这不是某... 我是中文系毕业的。

大四那年,考编失败,实习没着落。春招的时候,投了运营、行政、策划岗,简历被系统刷掉连通知都没收到几封。

我爸是那种特别现实的人,他说:“你要再找不...

我是中文系毕业的。

大四那年,考编失败,实习没着落。春招的时候,投了运营、行政、策划岗,简历被系统刷掉连通知都没收到几封。

我爸是那种特别现实的人,他说:“你要再找不... Vmware 虚拟机安装 Windows server 2019+vmtools 超完整流程

在VMware上安装Windows Server 2019,包括选择典型安装,指定系统位置,设置硬盘大小,挂载ISO镜像,更改引导类型,以及...

Vmware 虚拟机安装 Windows server 2019+vmtools 超完整流程

在VMware上安装Windows Server 2019,包括选择典型安装,指定系统位置,设置硬盘大小,挂载ISO镜像,更改引导类型,以及... 通常在Ubuntu中连接超时无法安装软件,一般是源无法访问,我们需要进行换源操作更换方法1、备份cp /etc/apt/sources.list /etc/apt/sources.list.back2、查看版本lsb_release -...

通常在Ubuntu中连接超时无法安装软件,一般是源无法访问,我们需要进行换源操作更换方法1、备份cp /etc/apt/sources.list /etc/apt/sources.list.back2、查看版本lsb_release -... 网络安全技术自学能学吗?搞钱的途径有哪些?在数字化浪潮席卷全球的今天,网络安全早已不再是IT行业的一个小众分支,而成为了关乎国家安全、企业存亡和个人隐私的核心领域。不过对...

网络安全技术自学能学吗?搞钱的途径有哪些?在数字化浪潮席卷全球的今天,网络安全早已不再是IT行业的一个小众分支,而成为了关乎国家安全、企业存亡和个人隐私的核心领域。不过对...